NSA et transindividuation

Processus collectif en actes :

1- Information

- NSA collecting phone records of millions of Verizon customers daily http://www.guardian.co.uk/world/2013/jun/06/nsa-phone-records-verizon-court-order

2- Repérages local/global

- US : NSA (9 juin 2013) : http://www.guardian.co.uk/world/2013/jun/09/edward-snowden-nsa-whistleblower-surveillance?CMP=twt_gu

- FR : Thalès : http://lexpansion.lexpress.fr/high-tech/internet-sms-comment-thales-va-mettre-les-reseaux-francais-sur-ecoute_383757.html

- FR : Révélations sur le Big Brother français http://www.lemonde.fr/societe/article/2013/07/04/revelations-sur-le-big-brother-francais_3441973_3224.html

- UK : GCHQ : the legal loopholes http://www.guardian.co.uk/uk/2013/jun/21/legal-loopholes-gchq-spy-world

- EU/US : DPI et profilage : https://papers.ssrn.com/sol3/papers.cfm?abstract_id=2014181

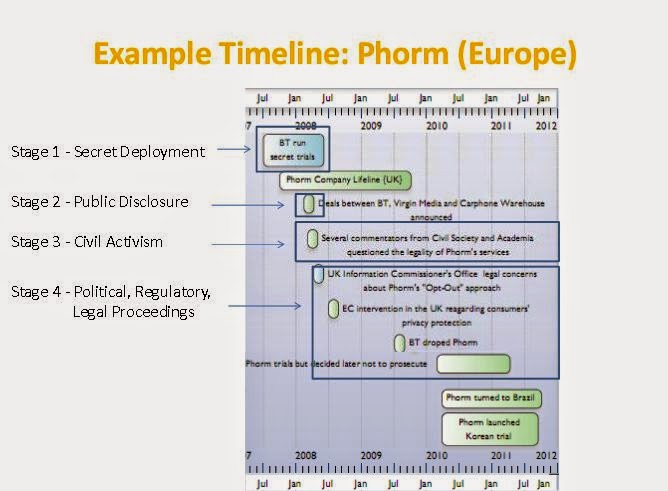

"four stages that we have found in similar case studies of DPI deployments: 1) unilateral, secret deployment, 2) uncontrolled public disclosure of the deployment, 3) civil activism around net neutrality and privacy norms, 4) political, legal and regulatory proceedings to resolve the conflicts. This framework highlights the interaction of technical, economic and institutional factors that are at work when politically contested technologies with a disruptive potential are deployed on the Internet. In this case, as in many others, the analysis shows how the deployments ran afoul of established principles and expectations and how the "notification" and "consent" practices so crucial to privacy law failed to bridge the gap between the expectations of Internet users and the formal legal definition applied by the courts. We show how this gap led to intense political pressure and market exit of DPI-based advertising platforms in both countries."

3- Mise en perspective

- Timeline of NSA Domestic Spying https://www.eff.org/nsa-spying/timeline

- WORLD : Surveillance industry : "Unequivocally, the newest SpyFiles documents show that this dark industry only continues to grow, in both technical capability and customer base, all while amassing billions in profits off the suffering of individuals. The types of surveillance being marketed by these companies represent some of the most sophisticated technologies available -- whether it's instrusion software, data mining, trojans, location tracking, deep packet inspection, facial recognition, or mass monitoring." https://www.privacyinternational.org/blog/spyfiles-3-a-growing-surveillance-industry-amidst-government-inaction

- XKeyscore: NSA tool collects 'nearly everything a user does on the internet' http://www.theguardian.com/world/2013/jul/31/nsa-top-secret-program-online-data "The purpose of XKeyscore is to allow analysts to search the metadata as well as the content of emails and other internet activity, such as browser history, even when there is no known email account (a "selector" in NSA parlance) associated with the individual being targeted.

Analysts can also search by name, telephone number, IP address, keywords, the language in which the internet activity was conducted or the type of browser used (...) Analysts can also use XKeyscore and other NSA systems to obtain ongoing "real-time" interception of an individual's internet activity. (...) An NSA tool called DNI Presenter, used to read the content of stored emails, also enables an analyst using XKeyscore to read the content of Facebook chats or private messages. "

- Limites algorithmiques et erreurs : INDECT, PRISM : les limites de la surveillance algorithmique http://www.cnetfrance.fr/news/indect-prism-les-limites-de-la-surveillance-algorithmique-39791839.htm

" Pour Thierry Berthier, les risques sont aussi de voir survenir beaucoup d'erreurs. En ce qui concerne INDECT, les "faux positifs", c'est-à-dire détecter un criminel alors qu'il ne s'agit que d'un passant lambda, risquent d'être légion. "Un tri sera fait par l'homme, mais en volume, le nombre d'erreurs risque d'être énorme et de saturer le système", analyse le spécialiste des stratégies algorithmiques."

- Point de vue de Alain Bauer http://www.pcinpact.com/news/81094-protection-metadonnees-important-retard-francais-selon-alain-bauer.htm

"au fil des innovations technologiques, « les nations et les États ont tenté de protéger leurs citoyens en cheminant sur un passage très étroit permettant l’équilibre entre défense des droits individuels et collectifs et protection des personnes et des biens ». Sauf que si « la technologie, le droit et les droits cheminent en parallèle », ils « se rencontrent rarement » a ainsi relevé le professeur de criminologie, « sauf en cas d’excès intrusif insupportable ou d’échec majeur et tragique »."

- Faut-il le rappeler :

. Biopouvoir et nazisme http://florencemeichel.blogspot.com/2010/02/biopouvoir-et-nazisme.html ?

. Soumission des agents à l’autorité - Milgram https://www.youtube.com/watch?v=-aTaXtKx-mo

4- Méta-cognition (Obviously, quelque chose dysfonctionne)

Si selon @kerouanton : " Current trends in IT (cloud, mobility, social..) include spying as "design by default", qu'apprenons-nous ? https://twitter.com/florencemeichel/status/353759824342822912

5- Réseaux apprenants (Apprentissage en double boucle sur dysfonctionnement)

==> Et si la cybersurveillance de masse était entrain de créer un DESIGN global générant ses propres failles et menant, entre autre, à une "expérience de MILGRAM" généralisée ?

- USA : Federal Judge Allows EFF's NSA Mass Spying Case to Proceed https://www.eff.org/press/releases/federal-judge-allows-effs-nsa-mass-spying-case-proceed

- UK : Privacy International files legal challenge against UK government over mass surveillance programmes https://www.privacyinternational.org/press-releases/privacy-international-files-legal-challenge-against-uk-government-over-mass

- France : Prism : la FIDH et la LIDH portent plainte contre X en France http://www.pcinpact.com/news/81139-prism-fidh-et-lidh-portent-plainte-contre-x-en-france.htm

- EUROPE : "international cooperation among data protection authorities is developing also in a wider context – e.g. between the Federal Trade Commission in the US and DPAs in the EU – in a global network (GPEN). This will make it better possible to deal with global actors on the Internet. This is also based on a growing convergence of data protection principles and practices around the world.

A more substantive protection followed in Article 8 of the European Convention on Human Rights (Council of Europe, Rome, 1950), according to which everyone has the right to respect for his private and family life, his home and his correspondence, and no interference by a public authority with the exercise ofthis right is allowed except in accordancewith the law and where necessaryin a democratic society for certain important and legitimate interests.

All sorts of activities in the public or private sector are nowadays connected, in one way or another, with the collection and processing of personal information. Protecting individuals (citizens, consumers, workers, etc.) against unjustified collection, recording and exchange of their personal details therefore also concerns their participation in social relations, either or not in public spaces, and this may also entail protecting freedom of expression, preventing unfair discrimination and promoting 'fair play' in decision-making processes.

Personal data may be processed only if the data subject has unambiguouslygiven his consent

Another feature of the Directive is the obligation for the controller always to provide the data subject with information, except where he already has it, on his identity, the purposes of the processing and other relevant matters, in so far as such further information is "necessary, having regard to the specific circumstances in which the data are collected, to guarantee fair processing" in respect of the data subject. Failing to provide such information may lead to the data being obtained unlawfully, withall the relevant consequences.

User control

The first perspective could also be seen as enhancing user control. The current rights of the data subject have all been confirmed, but strengthened and extended.

The requirement of consent has been clarified. There is a stronger right to object. There are also stronger means to ensure that the rights ofthe data subject are respected in practice."

Ethical Dimensions of Data Protection and Privacy https://secure.edps.europa.eu/EDPSWEB/webdav/site/mySite/shared/Documents/EDPS/Publications/Speeches/2013/13-01-09_Speech_Tallinn_EN.pdf

==> PRISE DE CONSCIENCE COLLECTIVE

A lire en parallèle :

- DPI, filtrage internet : le petit quizz de l’été ! http://blogveilleflorencemeichel.blogspot.co.uk/2010/08/dpi-le-petit-quizz-de-lete.html

- Données et éthique http://florencemeichel.blogspot.com/2013/03/donnees-et-ethique.html

- Persuasion numérique et questionnement éthique http://florencemeichel.blogspot.com/2013/02/persuasion-numerique-et-questionnement.html

- Philosophie et transhumanisme http://florencemeichel.blogspot.com/2011/09/philosophie-et-transhumanisme.html

- Sciences et Conscience http://florencemeichel.blogspot.com/2013/03/sciences-et-conscience_26.html

- Sans citoyens émancipés, pas de démocratie ! http://florencemeichel.blogspot.co.uk/2010/05/sans-citoyens-emancipes-pas-de.html

Le talentueux Francisco Varela l'avait deviné : l’émergence subsymbolique et la computation symbolique sont reliées dans une relation de complémentarité (l’une ascendante et l’autre descendante), dans un mode mixte ou encore utilisées à des niveaux ou des stades différents. Pour lui, "la relation la plus intéressante entre l’émergence subsymbolique et la computation symbolique est une relation d’inclusion : nous voyons les symboles comme une description de niveau supérieur de propriétés qui se trouvent, en dernière instance, enracinées dans un système distribué sous-jacent » " [L'inscription corporelle de l'esprit - F Varela - Seuil - 1993 - p. 149]

Stanislas Dehaene nous le démontre : Les mécanismes Bayésiens de l'induction - apprendre à apprendre http://www.college-de-france.fr/documents/audio/dehaene/2011-2012/Cours/dehaene-20120117.mp3

Nous le pratiquons : réseaux apprenants http://reseaux-apprenants.blogspot.com/2008/03/modlisation.html - Apprenance en réseau : entre formel et informel http://www.entreprisecollaborative.com/index.php/fr/ecollab/163-apprendre-en-reseau-entre-formel-et-informel

MAJ du 10 Aout 2013 : Obama announces proposals to reform NSA surveillance http://www.washingtonpost.com/politics/obama-to-announce-proposals-to-reform-nsa-surveillance/2013/08/09/ee3d6762-011a-11e3-9711-3708310f6f4d_story.html

MAJ du 28 Aout 2013 : "Une enquête préliminaire a été ouverte par le parquet de Paris après la plainte de deux associations de défense des droits de l'Homme contre le programme américain Prism d'espionnage des communications électroniques mondiales.

Cette enquête a été ouverte le 16 juillet pour "accès et maintien frauduleux dans un système de traitement automatisé de données", "collecte illicite de données à caractère personnel", "atteinte à l'intimité de la vie privée" et "violation du secret des correspondances".

http://www.lefigaro.fr/flash-actu/2013/08/28/97001-20130828FILWWW00374-paris-enquete-sur-le-programme-d-espionnage-americain-prism.php

MAJ du 30 Aout 2013 : ouverture d'une enquête européenne http://www.europarl.europa.eu/sides/getDoc.do?pubRef=-//EP//TEXT+IM-PRESS+20130708IPR16833+0+DOC+XML+V0//FR

MAJ du 23 octobre 2013 :

- Données personnelles : le Parlement européen met le paquet

"Plusieurs dispositions, qui renforcent la position initiale de Viviane Reding, la commissaire notamment en charge de la société de l'information, ont donc été validées au final :

Si un pays hors de l'Union européenne réclame à une entreprise des informations personnelles traitées au sein de l'UE, "l'entreprise devra obtenir l'autorisation de l'autorité de protection des données personnelles nationale avant de transférer la moindre donnée". La CNIL, ou ses équivalents des autres Etats membres - avec qui elle travaille au sein du groupe G29 - auront donc droit de vie et de mort sur les demandes de transfert de données privées hors de l'Union. La personne visée par cette demande devra également être informée.

Les entreprises qui enfreindraient ces règles feraient face à des poursuites, et à une amende éventuelle pouvant aller jusqu'à 100 millions d'euros ou jusqu'à 5% de leur chiffre d'affaires annuel. Le plus élevé des deux chiffres serait retenu.

Une sorte de droit à l'oubli serait créé, qui permettrait à toute personne citoyenne d'un Etat membre de l'Union de demander à une entité contrôlant des données personnelles la suppression complète de ses données, sur les serveurs de l'entreprise comme chez des tiers éventuels. Le "droit à l'oubli", proposé par la Commission, a ainsi fait place à un "droit à la suppression".

Le principe de l'opt-in est généralisé. Déjà présent en France, il sera renforcé car étendu à toutes les entreprises opérant au sein de l'Union européenne. Si elles veulent traiter des données personnelles, elles devront le faire avec l'accord explicite des utilisateurs. Et offrir la possibilité de révoquer cet accord à tout moment.

Le profilage destiné à prévoir la performance au travail, la situation économique, la localisation, la santé ou le comportement d'une personne serait limité. Il nécessiterait l'assentiment de la personne visée, ou être justifié par les besoins d'un contrat. Par ailleurs, il ne pourrait servir de base à une quelconque discrimination.

Allant plus loin, Françoise Castex et Sylvie Guillaume, députées européennes parlant au nom du Groupe S&D (Socialistes et démocrates) de l'assemblée, ont pointé directement la NSA dans le titre de leur communiqué : "Allo, la NSA ? Ici c'est le Parlement européen !"

Pour les deux parlementaires, qui rappellent qu'il a fallu "trois ans de travail parlementaire", "ce résultat est dans l'ensemble un bon résultat qui était encore impensable il y a quelques mois"."

http://www.zdnet.fr/actualites/donnees-personnelles-le-parlement-europeen-met-le-paquet-39794982.htm

- ? A propos du consentement, il semble qu'il existait deja des dispositions qui allaient dans ce sens - Ce que le Paquet Télécom change pour les cookies http://www.cnil.fr/documentation/fiches-pratiques/fiche/article/ce-que-le-paquet-telecom-change-pour-les-cookies/

- Nouveau design internet en construction ?

" La principale leçon à tirer des documents Snowden, selon l'expert en sécurité Bruce Schneier, qui les épluche pour le Guardian et qui s'est exprimé mercredi lors de la séance plénière de l'IETF, est que «la NSA a transformé l'Internet en une gigantesque plateforme de surveillance». Concrètement, elle a surtout eu besoin de positionner les «caméras»: les tuyaux du Net sont, par définition, transparents pour les machines, car le réseau a été conçu pour qu'y transite le maximum d'informations.

Tout l'enjeu aujourd'hui est de les rendre opaques, ou plus précisément de rendre illisibles les données qui y circulent. Et, pour ça, de chiffrer au maximum –et, à terme, par défaut– les protocoles existants. Ainsi, sur le web, le «https» et le cadenas qui s'affichent parfois dans votre barre de navigation ne seraient plus l'exception (pour des achats en ligne, la consultation de votre compte bancaire ou celle de votre profil Facebook) mais la norme. Idem pour la messagerie instantanée ou l'échange d'e-mails."

http://www.slate.fr/monde/79817/nouvel-internet-opaque-nsa

- En parallèle son questionnement critique :

"Est-ce que les « effets pervers » de la cryptographie ne sont pas, d’abord, les « effets pervers » de la surveillance ?

Est-ce que développer le chiffrement consiste à répondre à une escalade par une autre escalade, ou à rétablir un équilibre ? Ou les deux ? Ou ça dépend comment, et jusqu’où ?

Qu’est-ce qui a le coût le plus élevé, sur le plan politique, pour une société : l’inconditionnalité du secret cryptographique, ou la transparence totale de la surveillance généralisée ?

Ceux qui savent se protéger en ligne, mais qui pensent que la démocratisation des outils cryptographiques pourrait poser problème, sont-ils prêts à y renoncer personnellement ?"

http://www.techn0polis.net/2013/11/11/politique-du-chiffre/

MAJ du 8 décembre 2013 : à propos d’équilibre : Topologie de l'équilibre ? http://blogveilleflorencemeichel.blogspot.co.uk/

MAJ du 12 decembre 2013

- adoption de la loi de programmation militaire en France http://www.lemonde.fr/international/article/2013/12/10/adoption-definitive-de-la-controverse-loi-de-programmation-militaire_3528927_3210.html

- "Selon l'avocat Alain Bensoussan, la loi amène plus de clarté à des pratique déjà existantes : ""cette loi est un véritable mieux par rapport à la situation actuelle. Le processus est bien plus transparent et permet une traçabilité de la surveillance". "Le cadre juridique actuel est très complexe, plusieurs textes s'y télescopent, comme le droit des télécoms ou la loi informatique et libertés", précise-t-il." http://www.metronews.fr/high-tech/loi-de-programmation-militaire-un-mieux-par-rapport-a-la-situation-actuelle/mmlk!sX53yemoJCGRs/

- Pour Benoit Thieulin (pres CNNum - France) : "la LPM tente vraisemblablement de régulariser un certain nombre de pratiques avérées par les services de renseignements français (...) ce texte ajoute des procédures et fusionne des régimes éclatés entre plusieurs lois. On ne peut pas dire qu’il soit dépourvu d’efforts de vouloir encadrer davantage certaines pratiques. Sauf que les enjeux juridiques entremêlés de dimensions très technologiques rendent très difficile la compréhension de l’impact réel de cet article 13." http://www.cnnumerique.fr/itv-de-benoit-thieulin-dans-mediapart-nous-pouvons-basculer-dans-une-societe-de-surveillance-totale/

MAJ du 17 janvier 2014 : Premiers pas vers une réforme de la NSA, à la recherche d'un équilibre .... à suivre http://www.huffingtonpost.com/2014/01/17/obama-nsa-speech_n_4618240.html?ncid=edlinkusaolp00000003

Un peu perplexe à la lecture de ce passage : "a number of countries, including some who have loudly criticized the NSA, privately acknowledge that America has special responsibilities as the world's only superpower; that our intelligence capabilities are critical to meeting these responsibilities; and that they themselves have relied on the information we obtain to protect their own people."

MAJ du 1 février 2014 : Cameron says he failed to make case for mass surveillance after Snowden leaks

" David Cameron has admitted he had failed to make the case for mass surveillance of communications data following revelations by the former National Security Agency contractor Edward Snowden. In a two-hour session in front of the select committee on national security strategy, the prime minister said that after the next election parliament would need to develop a cross-party consensus in favour of fresh legislation to modernise the way the intelligence services and police monitored communications data. (...)

"That is a real problem for keeping people safe. At the start of the next parliament, we have got to build a cross-party case for legislation to deal with this." He said the government should take civil liberties concerns seriously but get them in proportion." http://www.theguardian.com/politics/2014/jan/30/cameron-failed-mass-surveillance-snowden-communication-laws?CMP=twt_fd

==> Décision de justice de l'IPT du 6 février 2015 http://www.judiciary.gov.uk/wp-content/uploads/2015/02/liberty-v-fco.pdf

"23. We would accordingly make a declaration that prior to the disclosures made and referred to in the Tribunal's Judgment of 5 December 2014, the regime governing the soliciting, receiving, storing and transmitting by UK authorities of private communications of individuals located in the UK, which have been obtained by US authorities pursuant to Prism and/or (on the Claimants' case) Upstream, contravened Articles 8 or 10 ECHR, but now complies."

MAJ du 20 juin 2014 : House votes 293-123 to cut funding for NSA spying on Americans

"In a surprising vote late Thursday night, a strong majority of the House of Representatives voted to cut funding to NSA operations that involve warrantless spying on Americans, or involve putting hardware or software "backdoors" into various products. The amendment to a defense appropriations bill was offered by Reps. James Sensenbrenner (R-WI), Zoe Lofgren (D-CA), and Thomas Massie (R-KY), passed 293-123 (...) The amendment still has to be approved by the Senate in order to take effect in 2015."

http://arstechnica.com/tech-policy/2014/06/house-votes-293-123-to-cut-funding-for-nsa-spying-on-americans-building-backdoors/

MAJ du 19 novembre 2014 : About USA Freedom Act, "NSA reform will likely be delayed until 2015, when the provision of the Patriot Act that authorizes the call tracking program sunsets at the end of May." http://www.huffingtonpost.com/2014/11/18/nsa-reform-senate_n_6181548.html

MAJ du 17 avril 2015 et du 29 juillet 2015 : En France, les discussions parlementaires accompagnant l'étude du projet de loi sur le renseignement mettent en exergue ce dont nous prenions conscience collectivement, à savoir que le gouvernement veut, en légiférant, donner aux pratiques existantes un statut de légalité. (gouvernance algorithmique ?)

"ces méthodes étaient déjà couramment utilisées, mais sans que cela soit prévu par la loi, au risque de fragiliser l’action des services. Anticipant des critiques sur de possibles atteintes à la vie privée et au secret des correspondances, le gouvernement met en avant le rôle d’une nouvelle autorité administrative indépendante, qui sera chargée de contrôler « la proportionnalité » des moyens employés au regard de la menace encourue." http://www.lemonde.fr/societe/article/2015/03/17/le-renseignement-ne-sera-plus-hors-la-loi_4595030_3224.html?utm_source=dlvr.it&utm_medium=twitter#xtor=RSS-3208

Je pense que je vais clore ce billet en laissant le mot de la fin à Maitre Eolas et au conseil constitutionnel, non pas que je ne m'intéresse plus au sujet, bien au contraire, mais je me dis que nous sommes arrivés à un tournant : Indéniablement, les choses ne seront plus jamais comme avant...en tant que réseaux apprenants, nous avons appris à comprendre dans quels environnement nous étions entrain d'évoluer et d'une certaine manière, les politiques ont appris qu'ils ne pouvaient/pourront plus l'ignorer. Il est probable que ce projet de loi fasse l'objet de nombreux recours mais, quoiqu'il en soit, les réseaux apprenants au sens large ont appris à apprendre.

"Le Conseil constitutionnel avait été saisi par le chef de l’Etat et par le président du Sénat, après l’adoption définitive de la loi le 24 juin.

1- Information

- NSA collecting phone records of millions of Verizon customers daily http://www.guardian.co.uk/world/2013/jun/06/nsa-phone-records-verizon-court-order

2- Repérages local/global

- US : NSA (9 juin 2013) : http://www.guardian.co.uk/world/2013/jun/09/edward-snowden-nsa-whistleblower-surveillance?CMP=twt_gu

- FR : Thalès : http://lexpansion.lexpress.fr/high-tech/internet-sms-comment-thales-va-mettre-les-reseaux-francais-sur-ecoute_383757.html

- FR : Révélations sur le Big Brother français http://www.lemonde.fr/societe/article/2013/07/04/revelations-sur-le-big-brother-francais_3441973_3224.html

- UK : GCHQ : the legal loopholes http://www.guardian.co.uk/uk/2013/jun/21/legal-loopholes-gchq-spy-world

- EU/US : DPI et profilage : https://papers.ssrn.com/sol3/papers.cfm?abstract_id=2014181

"four stages that we have found in similar case studies of DPI deployments: 1) unilateral, secret deployment, 2) uncontrolled public disclosure of the deployment, 3) civil activism around net neutrality and privacy norms, 4) political, legal and regulatory proceedings to resolve the conflicts. This framework highlights the interaction of technical, economic and institutional factors that are at work when politically contested technologies with a disruptive potential are deployed on the Internet. In this case, as in many others, the analysis shows how the deployments ran afoul of established principles and expectations and how the "notification" and "consent" practices so crucial to privacy law failed to bridge the gap between the expectations of Internet users and the formal legal definition applied by the courts. We show how this gap led to intense political pressure and market exit of DPI-based advertising platforms in both countries."

Source : http://www.hiig.de/wp-content/uploads/2012/10/HIIG_2012_DPI-Public-Pressure-and-Regulatory-Actions_public-10-2012.pdf

- WORLD : NSA et profilage : "Since 2010, the National

Security Agency has been exploiting its huge collections of data to

create sophisticated graphs of some Americans’ social connections that

can identify their associates, their locations at certain times, their

traveling companions and other personal information, according to newly

disclosed documents and interviews with officials.

They do not indicate any restrictions on the use of such “enrichment” data, and several former senior Obama administration officials said the agency drew on it for both Americans and foreigners.

N.S.A. analysts can exploit that information to develop a portrait of an individual, one that is perhaps more complete and predictive of behavior than could be obtained by listening to phone conversations or reading e-mails, experts say.

“Metadata can be very revealing,” said Orin S. Kerr, a law professor at George Washington University. “Knowing things like the number someone just dialed or the location of the person’s cellphone is going to allow them to assemble a picture of what someone is up to. It’s the digital equivalent of tailing a suspect.” http://www.nytimes.com/2013/09/29/us/nsa-examines-social-networks-of-us-citizens.html?_r=2&pagewanted=all&

They do not indicate any restrictions on the use of such “enrichment” data, and several former senior Obama administration officials said the agency drew on it for both Americans and foreigners.

N.S.A. analysts can exploit that information to develop a portrait of an individual, one that is perhaps more complete and predictive of behavior than could be obtained by listening to phone conversations or reading e-mails, experts say.

“Metadata can be very revealing,” said Orin S. Kerr, a law professor at George Washington University. “Knowing things like the number someone just dialed or the location of the person’s cellphone is going to allow them to assemble a picture of what someone is up to. It’s the digital equivalent of tailing a suspect.” http://www.nytimes.com/2013/09/29/us/nsa-examines-social-networks-of-us-citizens.html?_r=2&pagewanted=all&

3- Mise en perspective

" The Snowdon case reveals what was already known, but we didn't want to see."

Inga Lundén (@ingalunden) August 21, 2013

"Alain Bauer fut également invité à rebondir sur le cas du lanceur d’alertes Edward Snowden. « La vraie question de l’affaire Snowden, ce n’est pas l’usage de la technologie : il suffit de lire les rapports du Congrès [des États-Unis, ndlr], qui sont publics. 99 % de ce que révèle Snowden est public ! Tout ça est connu depuis toujours » rétorque-t-il."

http://www.pcinpact.com/news/81094-protection-metadonnees-important-retard-francais-selon-alain-bauer.htm

http://www.pcinpact.com/news/81094-protection-metadonnees-important-retard-francais-selon-alain-bauer.htm

"La puissance numérique échappe peu à peu aux gouvernements ;

elle est passée au secteur privé, avec l'émergence de grandes fermes de

calcul et de stockage."

(Michel Riguidel, professeur émérite à Télécom Paris Tech)

http://www.lemonde.fr/idees/article/2011/03/25/un-chaos-numerique-est-possible-en-2015_1498401_3232.html

(Michel Riguidel, professeur émérite à Télécom Paris Tech)

http://www.lemonde.fr/idees/article/2011/03/25/un-chaos-numerique-est-possible-en-2015_1498401_3232.html

- Timeline of NSA Domestic Spying https://www.eff.org/nsa-spying/timeline

- WORLD : Surveillance industry : "Unequivocally, the newest SpyFiles documents show that this dark industry only continues to grow, in both technical capability and customer base, all while amassing billions in profits off the suffering of individuals. The types of surveillance being marketed by these companies represent some of the most sophisticated technologies available -- whether it's instrusion software, data mining, trojans, location tracking, deep packet inspection, facial recognition, or mass monitoring." https://www.privacyinternational.org/blog/spyfiles-3-a-growing-surveillance-industry-amidst-government-inaction

- XKeyscore: NSA tool collects 'nearly everything a user does on the internet' http://www.theguardian.com/world/2013/jul/31/nsa-top-secret-program-online-data "The purpose of XKeyscore is to allow analysts to search the metadata as well as the content of emails and other internet activity, such as browser history, even when there is no known email account (a "selector" in NSA parlance) associated with the individual being targeted.

Analysts can also search by name, telephone number, IP address, keywords, the language in which the internet activity was conducted or the type of browser used (...) Analysts can also use XKeyscore and other NSA systems to obtain ongoing "real-time" interception of an individual's internet activity. (...) An NSA tool called DNI Presenter, used to read the content of stored emails, also enables an analyst using XKeyscore to read the content of Facebook chats or private messages. "

- Limites algorithmiques et erreurs : INDECT, PRISM : les limites de la surveillance algorithmique http://www.cnetfrance.fr/news/indect-prism-les-limites-de-la-surveillance-algorithmique-39791839.htm

" Pour Thierry Berthier, les risques sont aussi de voir survenir beaucoup d'erreurs. En ce qui concerne INDECT, les "faux positifs", c'est-à-dire détecter un criminel alors qu'il ne s'agit que d'un passant lambda, risquent d'être légion. "Un tri sera fait par l'homme, mais en volume, le nombre d'erreurs risque d'être énorme et de saturer le système", analyse le spécialiste des stratégies algorithmiques."

- Point de vue de Alain Bauer http://www.pcinpact.com/news/81094-protection-metadonnees-important-retard-francais-selon-alain-bauer.htm

"au fil des innovations technologiques, « les nations et les États ont tenté de protéger leurs citoyens en cheminant sur un passage très étroit permettant l’équilibre entre défense des droits individuels et collectifs et protection des personnes et des biens ». Sauf que si « la technologie, le droit et les droits cheminent en parallèle », ils « se rencontrent rarement » a ainsi relevé le professeur de criminologie, « sauf en cas d’excès intrusif insupportable ou d’échec majeur et tragique »."

- Faut-il le rappeler :

. Biopouvoir et nazisme http://florencemeichel.blogspot.com/2010/02/biopouvoir-et-nazisme.html ?

. Soumission des agents à l’autorité - Milgram https://www.youtube.com/watch?v=-aTaXtKx-mo

4- Méta-cognition (Obviously, quelque chose dysfonctionne)

Si selon @kerouanton : " Current trends in IT (cloud, mobility, social..) include spying as "design by default", qu'apprenons-nous ? https://twitter.com/florencemeichel/status/353759824342822912

- "les données peuvent-elles améliorer l’éducation : “La collecte des données existantes dans les écoles et les

universités fait pourtant pâle figure en comparaison de la valeur de la

fouille et de l’analyse de données provenant des réseaux sociaux

auxquels nous participons tous quotidiennement. C’est ici, je pense, que

la plupart des idées nouvelles sur l’apprentissage et la croissance des

connaissances va se produire. Lorsque nous interagissons dans un

système de gestion de l’apprentissage, nous le faisons volontairement –

pour apprendre ou pour accomplir une mission. Notre interaction dans les

systèmes distribués est plus “authentique” et peut produire de

nouvelles connaissances sur la manière dont nous sommes connectés, nos

sentiments et nos besoins par rapport à l’apprentissage lui-même. Le

défi, bien sûr, est de savoir comment concilier les préoccupations de l’effet Hawthorne avec la vie privée [l'effet

Hawthorne décrit la situation dans laquelle les résultats d'une

expérience ne sont pas dus aux facteurs expérimentaux mais au fait que

les sujets ont conscience de participer à une expérience dans laquelle

ils sont testés, ce qui se traduit généralement par une plus grande

motivation, NDR].

Les discussions sur la propriété des données et leur confidentialité sont à la traîne en ce qui concerne l’analyse de l’apprentissage. Qui possède les données produites sur l’apprenant ? Qui est propriétaire de l’analyse de ces données? Qui arrive à voir les résultats de l’analyse? Quel degré de connaissance les apprenants doivent-ils avoir des données recueillies et analysées ?" …(Georges Siemens) http://www.internetactu.net/2011/09/06/les-donnees-peuvent-elles-ameliorer-leducation/ - Question : l'individuation est-elle soluble dans le DPI ? #noloops https://twitter.com/florencemeichel/status/342501306268786688

- Vous avez dit coïncidence #deuxfois ? Comme c'est #noloops ...[ What a Coincidence! The Effects ofIncidental Similarity on Compliance http://www.scu.edu/cas/psychology/faculty/upload/coincidence.pdf - Peut-on apprendre sans conscience - Stanislas Dehaene : attention aux neuromythes http://www.college-de-france.fr/documents/audio/dehaene/dehaene-20090303.mp3]

| |||

| Oupppssss "ça" a raccroché :-) |

|

| Meme plus besoin de valider mes tweets, la réponse est quasi-magique ! |

Au fait ...

| ||

Quand on cherche a tout mesurer et calculer, y compris et surtout l'attention

|

|

| Dans un contexte TRÈS bizarre |

|

| Dans un contexte TRÈS TRÈS bizarre |

|

| Ce qui est programmé ne se passe pas forcément exactement comme prévu... |

5- Réseaux apprenants (Apprentissage en double boucle sur dysfonctionnement)

==> Et si la cybersurveillance de masse était entrain de créer un DESIGN global générant ses propres failles et menant, entre autre, à une "expérience de MILGRAM" généralisée ?

- NSA and GCHQ unlock privacy and security on internet : " US and British intelligence agencies have successfully cracked much of the online encryption relied upon by hundreds of millions of people to protect the privacy of their personal data, online transactions and emails, according to top-secret documents revealed by former contractor Edward Snowden. The files show that the National Security Agency and its UK counterpart GCHQ have broadly compromised the guarantees that internet companies have given consumers to reassure them that their communications, online banking and medical records would be indecipherable to criminals or governments" http://www.theguardian.com/world/2013/sep/05/nsa-gchq-encryption-codes-security

- Bullrun : "The NSA also collaborated with unnamed technology companies to build so-called back doors into their software - something that would give the government access to information before it is encrypted and sent over the internet, it is reported" http://www.bbc.co.uk/news/world-us-canada-23981291

- Sécurité : "Alors même que la NSA exige davantage de pouvoir pour empiéter sur notre vie privée au nom de la cybersécurité, elle rend Internet moins sécurisé et nous expose aux pirates informatiques, à l'espionnage étranger et à une surveillance illégale", a dénoncé dans un communiqué l'association de défense des libertés civiles ACLU." http://www.lepoint.fr/monde/la-nsa-dechiffre-les-echanges-cryptes-sur-internet-06-09-2013-1721587_24.php#xtor=CS1-32

- "The math is good, but math has no agency. Code has agency, and the code has been subverted." https://www.schneier.com/blog/archives/2013/09/the_nsa_is_brea.html

- "The NSA has undermined a fundamental social contract. We engineers built the internet – and now we have to fix it (...) we can design. We need to figure out how to re-engineer the internet to prevent this kind of wholesale spying. We need new techniques to prevent communications intermediaries from leaking private information." http://www.theguardian.com/commentisfree/2013/sep/05/government-betrayed-internet-nsa-spying

- USA : Federal Judge Allows EFF's NSA Mass Spying Case to Proceed https://www.eff.org/press/releases/federal-judge-allows-effs-nsa-mass-spying-case-proceed

- NSA gathered thousands of Americans’ e-mails before court struck down program http://www.washingtonpost.com/world/national-security/nsa-gathered-thousands-of-americans-e-mails-before-court-struck-down-program/2013/08/21/146ba4b6-0a90-11e3-b87c-476db8ac34cd_story.html

- NSA paid millions to cover prism compliance for costs for tech companies " The National Security Agency paid millions of dollars to cover the costs of major internet companies involved in the Prism surveillance program after a court ruled that some of the agency's activities were unconstitutional, according to top-secret material passed to the Guardian." http://www.theguardian.com/world/2013/aug/23/nsa-prism-costs-tech-companies-paid

- NSA broke privacy rules thousands of times per year, audit finds http://www.washingtonpost.com/world/national-security/nsa-broke-privacy-rules-thousands-of-times-per-year-audit-finds/2013/08/15/3310e554-05ca-11e3-a07f-49ddc7417125_story.html

- N.S.A. Report Outlined Goals for More Power

"Written as an agency mission statement with broad goals, the five-page document said that existing American laws were not adequate to meet the needs of the N.S.A. to conduct broad surveillance in what it cited as “the golden age of Sigint,” or signals intelligence. “The interpretation and guidelines for applying our authorities, and in some cases the authorities themselves, have not kept pace with the complexity of the technology and target environments, or the operational expectations levied on N.S.A.’s mission,” the document concluded." http://www.nytimes.com/2013/11/23/us/politics/nsa-report-outlined-goals-for-more-power.html?pagewanted=1&_r=0

- "To get anyone's attention, the senator needed somebody else to break the laws that he would not." http://www.washingtonpost.com/politics/after-years-of-obscure-warnings-wyden-gets-sought-after-privacy-debate-in-wake-of-nsa-revelations/2013/07/28/267efd1a-f573-11e2-861b-70461cc1cd24_story.html

- Alain Bauer concernant notamment le programme Prism. « C’est tout le drame de ce qui se produit aux États-Unis : c’est la Cour fédérale qui s’occupe du renseignement qui a autorisé des interprétations qui sont largement plus importantes que ce que la Cour suprême des États-Unis elle-même peut autoriser, simplement parce que cette cour n’est pas contrôlée par la Cour suprême. C’est le législateur qui a laissé cet espace s’ouvrir, c’est donc à lui de le refermer » http://www.pcinpact.com/news/81094-protection-metadonnees-important-retard-francais-selon-alain-bauer.htm

- UK : Privacy International files legal challenge against UK government over mass surveillance programmes https://www.privacyinternational.org/press-releases/privacy-international-files-legal-challenge-against-uk-government-over-mass

- Revised UK interception of communications laws address EU privacy concerns http://www.out-law.com/en/articles/2012/january-/revised-uk-interception-of-communications-laws-address-eu-privacy-concerns/

- France : Prism : la FIDH et la LIDH portent plainte contre X en France http://www.pcinpact.com/news/81139-prism-fidh-et-lidh-portent-plainte-contre-x-en-france.htm

- DPI et législation française : http://www.numerama.com/magazine/25797-dpi-le-gouvernement-rappelle-le-secret-des-correspondances.html

- "L'article L. 241-1 du code de la sécurité intérieure stipule que « le secret des correspondances émises par la voie des communications électroniques est garanti par la loi. Il ne peut être porté atteinte à ce secret que par l'autorité publique, dans les seuls cas de nécessité d'intérêt public prévus par la loi et dans les limites fixées par celle-ci »". Quels sont les usages prévus par la loi ?

- L'article L. 241-2 liste les interceptions qui peuvent être autorisées, "à titre exceptionnel" lorsqu'elles ont pour objet la recherche de renseignements "intéressant la sécurité nationale, la sauvegarde des éléments essentiels du potentiel scientifique et économique de la France, ou la prévention du terrorisme, de la criminalité et de la délinquance organisées et de la reconstitution ou du maintien de groupements dissous".

- Dans sa réponse, le gouvernement rappelle par ailleurs que le code pénal "institue des délits et des sanctions pour les atteintes au secret des correspondances" (L. 226-15), tandis que le code des postes et des communications électroniques "indique les obligations des opérateurs pour la protection de la vie privée des utilisateurs de réseaux et services de communications électroniques" (L. 34-1 à L. 34-6)."

- "Le renseignement de masse ce n'est pas de l'interception légale" chez Amesys http://reflets.info/petit-retour-sur-la-cession-fantoche-deagle-par-amesys-bull-a-advanced-middle-east-systems-amesys/

- CNIL et RADARS ???????????

- "la Cnil (Commission Nationale Informatique et Liberté, ndlr). Avec sa régulation excessive, c’est un ennemi de la Nation." http://www.usinenouvelle.com/article/pour-gilles-babinet-il-faut-fermer-la-cnil-c-est-un-ennemi-de-la-nation.N192221

- "des organismes de protection

des libertés, à l'instar de la CNIL en France, sont réticents à ce que

l'on observe, hors de tout cadre légal, les comportements privés des

internautes et que l'on accède aux contenus et aux données privées des

citoyens sur un réseau. L'adresse IP faisant, notamment en France,

l'objet de débats quant à son appartenance à la sphère privée.

Les "radars" placés à des endroits stratégiques sur le réseau pour contrôler les contenus ne sont que partiellement autorisés, et avec diverses restrictions, car ils constituent la voie ouverte à l'espionnage des contenus sur les réseaux de la convergence, assimilable souvent à de l'écoute illicite" Procède de traçabilité et de résurgence de flux pseudonymisés sur des réseaux de communication, et procède d'émission de flux informatif apte a sécuriser le trafic de données et ses destinataires - Michel Riguidel - http://www.google.com/patents/EP2294761A1?cl=fr

- ?????? La NSA a aussi espionné la diplomatie française http://www.lemonde.fr/ameriques/article/2013/09/01/la-nsa-a-aussi-espionne-la-diplomatie-francaise_3469495_3222.html - La NSA s’est infiltrée dans le VPN du Quai d’Orsay http://www.01net.com/editorial/602154/la-nsa-s-est-infiltree-dans-le-vpn-du-quai-d-orsay/

- Espionnage de la NSA : le juge Trevidic dénonce le "Big Brother absolu" : "Le juge antiterroriste Marc Trévidic dénonce, dans un entretien à Sud Ouest Dimanche, «le paternalisme autoritaire» sous-tendant le système de captation de données personnelles mis en place par la NSA (agence de renseignement américaine), un «Big Brother absolu», dangereux pour la démocratie. (...) Les captations de données sur le territoire français sont une infraction à la loi pénale», souligne-t-il, en estimant que cette surveillance sert «d'alibi» à l’État américain, qui, au nom de la lutte antiterroriste, obtient du Congrès les «crédits nécessaires à cette surveillance généralisée». «Une fois que vous disposez de l'outil de surveillance globale, vous en faites ce que vous voulez», ajoute-t-il, jugeant qu'«il est sans doute effectivement utilisé à d'autres fins». " http://www.20minutes.fr/societe/1253959-20131124-nsa-juge-trevidic-denonce-big-brother-absolu

- EUROPE : "international cooperation among data protection authorities is developing also in a wider context – e.g. between the Federal Trade Commission in the US and DPAs in the EU – in a global network (GPEN). This will make it better possible to deal with global actors on the Internet. This is also based on a growing convergence of data protection principles and practices around the world.

A more substantive protection followed in Article 8 of the European Convention on Human Rights (Council of Europe, Rome, 1950), according to which everyone has the right to respect for his private and family life, his home and his correspondence, and no interference by a public authority with the exercise ofthis right is allowed except in accordancewith the law and where necessaryin a democratic society for certain important and legitimate interests.

All sorts of activities in the public or private sector are nowadays connected, in one way or another, with the collection and processing of personal information. Protecting individuals (citizens, consumers, workers, etc.) against unjustified collection, recording and exchange of their personal details therefore also concerns their participation in social relations, either or not in public spaces, and this may also entail protecting freedom of expression, preventing unfair discrimination and promoting 'fair play' in decision-making processes.

Personal data may be processed only if the data subject has unambiguouslygiven his consent

Another feature of the Directive is the obligation for the controller always to provide the data subject with information, except where he already has it, on his identity, the purposes of the processing and other relevant matters, in so far as such further information is "necessary, having regard to the specific circumstances in which the data are collected, to guarantee fair processing" in respect of the data subject. Failing to provide such information may lead to the data being obtained unlawfully, withall the relevant consequences.

User control

The first perspective could also be seen as enhancing user control. The current rights of the data subject have all been confirmed, but strengthened and extended.

The requirement of consent has been clarified. There is a stronger right to object. There are also stronger means to ensure that the rights ofthe data subject are respected in practice."

Ethical Dimensions of Data Protection and Privacy https://secure.edps.europa.eu/EDPSWEB/webdav/site/mySite/shared/Documents/EDPS/Publications/Speeches/2013/13-01-09_Speech_Tallinn_EN.pdf

==> PRISE DE CONSCIENCE COLLECTIVE

- Ils nous ont trahis http://reflets.info/ils-nous-ont-trahi/?utm_source=feedburner&utm_medium=twitter&utm_campaign=Feed%3A+refletsinfo+%28Ref

- Algore and O'reilly on Twitter

- "Lavabit, shut down rather than comply with the agency’s demands for what it considered confidential customer information; another, Silent Circle, ended its e-mail service rather than face similar demands. In effect, facing the N.S.A.’s relentless advance, the companies surrendered" http://www.propublica.org/article/the-nsas-secret-campaign-to-crack-undermine-internet-encryption?utm_campaign=bt_twitter&utm_source=twitter&utm_medium=social

- lettre ouverte a mes anciens collègues mathématiciens de le NSA : "la NSA les a abusés, a trahi leur confiance et a détourné leurs travaux." - http://www.framablog.org/index.php/post/2013/08/25/nsa-mathematiques - Statement of condemnation of US mass surveillance program and a reminder of our ethical responsabilities as computer scientist by Philip Rogaway http://www.cs.ucdavis.edu/~rogaway/politics/surveillance.pdf

- "bonnes pratiques """"éthiques""" inter services" ou l'actualisation de Huggy les bons tuyaux : "la France a effectivement été massivement surveillée par la

NSA, ce qui ne suscite pas d'émoi particulier du côté des pouvoirs

publics français.

Et pour cause. Non seulement la France opère son propre programme de surveillance à l'étranger avec Frenchelon,

ce qui l'incite à mesurer son indignation, mais en plus les états ont

tout intérêt à laisser faire leurs alliés, dans une certaine mesure,

pour contourner leurs propres lois. En effet, alors qu'officiellement

chaque pays s'interdit d'espionner ses propres concitoyens, des accords de coopération internationale

permettent de détourner l'obstacle en autorisant l'échange

d'informations interceptées. Chacun surveille les citoyens de l'autre,

et se tient donc informé des découvertes." http://www.numerama.com/magazine/27280-les-francais-espionnes-par-la-nsa.html

- The unknowing of public knowledge http://www.mediaasia.info/the-unknowing-of-public-knowledge/

- Citation du "Siècle" : "le seul truc qui peut protéger les gens c'est leur propre regard sur réseau" @OlivierAuber (ceci n'est pas un euphémisme !)

- DPI, filtrage internet : le petit quizz de l’été ! http://blogveilleflorencemeichel.blogspot.co.uk/2010/08/dpi-le-petit-quizz-de-lete.html

- Données et éthique http://florencemeichel.blogspot.com/2013/03/donnees-et-ethique.html

- Persuasion numérique et questionnement éthique http://florencemeichel.blogspot.com/2013/02/persuasion-numerique-et-questionnement.html

- Philosophie et transhumanisme http://florencemeichel.blogspot.com/2011/09/philosophie-et-transhumanisme.html

- Sciences et Conscience http://florencemeichel.blogspot.com/2013/03/sciences-et-conscience_26.html

- Sans citoyens émancipés, pas de démocratie ! http://florencemeichel.blogspot.co.uk/2010/05/sans-citoyens-emancipes-pas-de.html

-------------------------------------------------------------------

Le talentueux Francisco Varela l'avait deviné : l’émergence subsymbolique et la computation symbolique sont reliées dans une relation de complémentarité (l’une ascendante et l’autre descendante), dans un mode mixte ou encore utilisées à des niveaux ou des stades différents. Pour lui, "la relation la plus intéressante entre l’émergence subsymbolique et la computation symbolique est une relation d’inclusion : nous voyons les symboles comme une description de niveau supérieur de propriétés qui se trouvent, en dernière instance, enracinées dans un système distribué sous-jacent » " [L'inscription corporelle de l'esprit - F Varela - Seuil - 1993 - p. 149]

Stanislas Dehaene nous le démontre : Les mécanismes Bayésiens de l'induction - apprendre à apprendre http://www.college-de-france.fr/documents/audio/dehaene/2011-2012/Cours/dehaene-20120117.mp3

Nous le pratiquons : réseaux apprenants http://reseaux-apprenants.blogspot.com/2008/03/modlisation.html - Apprenance en réseau : entre formel et informel http://www.entreprisecollaborative.com/index.php/fr/ecollab/163-apprendre-en-reseau-entre-formel-et-informel

-------------------------------------------------------------------

MAJ du 28 Aout 2013 : "Une enquête préliminaire a été ouverte par le parquet de Paris après la plainte de deux associations de défense des droits de l'Homme contre le programme américain Prism d'espionnage des communications électroniques mondiales.

Cette enquête a été ouverte le 16 juillet pour "accès et maintien frauduleux dans un système de traitement automatisé de données", "collecte illicite de données à caractère personnel", "atteinte à l'intimité de la vie privée" et "violation du secret des correspondances".

http://www.lefigaro.fr/flash-actu/2013/08/28/97001-20130828FILWWW00374-paris-enquete-sur-le-programme-d-espionnage-americain-prism.php

MAJ du 30 Aout 2013 : ouverture d'une enquête européenne http://www.europarl.europa.eu/sides/getDoc.do?pubRef=-//EP//TEXT+IM-PRESS+20130708IPR16833+0+DOC+XML+V0//FR

MAJ du 23 octobre 2013 :

- Données personnelles : le Parlement européen met le paquet

"Plusieurs dispositions, qui renforcent la position initiale de Viviane Reding, la commissaire notamment en charge de la société de l'information, ont donc été validées au final :

Si un pays hors de l'Union européenne réclame à une entreprise des informations personnelles traitées au sein de l'UE, "l'entreprise devra obtenir l'autorisation de l'autorité de protection des données personnelles nationale avant de transférer la moindre donnée". La CNIL, ou ses équivalents des autres Etats membres - avec qui elle travaille au sein du groupe G29 - auront donc droit de vie et de mort sur les demandes de transfert de données privées hors de l'Union. La personne visée par cette demande devra également être informée.

Les entreprises qui enfreindraient ces règles feraient face à des poursuites, et à une amende éventuelle pouvant aller jusqu'à 100 millions d'euros ou jusqu'à 5% de leur chiffre d'affaires annuel. Le plus élevé des deux chiffres serait retenu.

Une sorte de droit à l'oubli serait créé, qui permettrait à toute personne citoyenne d'un Etat membre de l'Union de demander à une entité contrôlant des données personnelles la suppression complète de ses données, sur les serveurs de l'entreprise comme chez des tiers éventuels. Le "droit à l'oubli", proposé par la Commission, a ainsi fait place à un "droit à la suppression".

Le principe de l'opt-in est généralisé. Déjà présent en France, il sera renforcé car étendu à toutes les entreprises opérant au sein de l'Union européenne. Si elles veulent traiter des données personnelles, elles devront le faire avec l'accord explicite des utilisateurs. Et offrir la possibilité de révoquer cet accord à tout moment.

Le profilage destiné à prévoir la performance au travail, la situation économique, la localisation, la santé ou le comportement d'une personne serait limité. Il nécessiterait l'assentiment de la personne visée, ou être justifié par les besoins d'un contrat. Par ailleurs, il ne pourrait servir de base à une quelconque discrimination.

Allant plus loin, Françoise Castex et Sylvie Guillaume, députées européennes parlant au nom du Groupe S&D (Socialistes et démocrates) de l'assemblée, ont pointé directement la NSA dans le titre de leur communiqué : "Allo, la NSA ? Ici c'est le Parlement européen !"

Pour les deux parlementaires, qui rappellent qu'il a fallu "trois ans de travail parlementaire", "ce résultat est dans l'ensemble un bon résultat qui était encore impensable il y a quelques mois"."

http://www.zdnet.fr/actualites/donnees-personnelles-le-parlement-europeen-met-le-paquet-39794982.htm

- ? A propos du consentement, il semble qu'il existait deja des dispositions qui allaient dans ce sens - Ce que le Paquet Télécom change pour les cookies http://www.cnil.fr/documentation/fiches-pratiques/fiche/article/ce-que-le-paquet-telecom-change-pour-les-cookies/

" Le "Paquet Télécom" est le nom donné aux deux

directives et au règlement relatifs aux communications électroniques

adoptés par le Parlement et le Conseil européen le 25 novembre 2009.

L’un de ces textes intéresse directement la

protection des données, puisque la directive concernant le traitement

des données à caractère personnel et la protection de la vie privée dans

le secteur des communications électroniques (2002/58/CE) a été modifiée

(directive 2009/136/CE).

Le gouvernement français a transposé ces nouvelles normes dans une ordonnance publiée le 24 août 2011 (dite ordonnance "Paquet télécom") qui modifie notamment l’article 32 II de la loi du 6 janvier 1978.

Texte de référence : nouvel article 32 II de la loi informatique et libertés

"II.

- Tout abonné ou utilisateur d’un service de communications

électroniques doit être informé de manière claire et complète, sauf s’il

l’a été au préalable, par le responsable du traitement ou son

représentant :

- de la finalité de toute action tendant à accéder, par voie de transmission électronique, à des informations déjà stockées dans son équipement terminal de communications électroniques, ou à inscrire des informations dans cet équipement ;

- des moyens dont il dispose pour s'y opposer."

MAJ du 30 octobre 2013 : Au delà des cookies, il semblerait que d'autres systèmes de traçabilité se mettent en place - Web Giants Threaten End to Cookie Tracking : Balance of Power in Ad Industry at Stake as Google, Microsoft Seek to Control Web Tracking

"the company (Microsoft) will give marketers the ability to track and advertise to people who use apps on its Windows 8 and 8.1 operating system on tablets and PCs. The company will do this by assigning each user a number—a unique identifier—that monitors them across all of their apps. (The system doesn't block cookies in Microsoft's Internet Explorer Web browser.)"

http://online.wsj.com/news/articles/SB10001424052702304682504579157780178992984?mod=WSJ__MIDDLENexttoWhatsNewsThird

"the company (Microsoft) will give marketers the ability to track and advertise to people who use apps on its Windows 8 and 8.1 operating system on tablets and PCs. The company will do this by assigning each user a number—a unique identifier—that monitors them across all of their apps. (The system doesn't block cookies in Microsoft's Internet Explorer Web browser.)"

http://online.wsj.com/news/articles/SB10001424052702304682504579157780178992984?mod=WSJ__MIDDLENexttoWhatsNewsThird

MAJ du 10 novembre 2013 :

- Nouveau design internet en construction ?

" La principale leçon à tirer des documents Snowden, selon l'expert en sécurité Bruce Schneier, qui les épluche pour le Guardian et qui s'est exprimé mercredi lors de la séance plénière de l'IETF, est que «la NSA a transformé l'Internet en une gigantesque plateforme de surveillance». Concrètement, elle a surtout eu besoin de positionner les «caméras»: les tuyaux du Net sont, par définition, transparents pour les machines, car le réseau a été conçu pour qu'y transite le maximum d'informations.

Tout l'enjeu aujourd'hui est de les rendre opaques, ou plus précisément de rendre illisibles les données qui y circulent. Et, pour ça, de chiffrer au maximum –et, à terme, par défaut– les protocoles existants. Ainsi, sur le web, le «https» et le cadenas qui s'affichent parfois dans votre barre de navigation ne seraient plus l'exception (pour des achats en ligne, la consultation de votre compte bancaire ou celle de votre profil Facebook) mais la norme. Idem pour la messagerie instantanée ou l'échange d'e-mails."

http://www.slate.fr/monde/79817/nouvel-internet-opaque-nsa

- En parallèle son questionnement critique :

"Est-ce que les « effets pervers » de la cryptographie ne sont pas, d’abord, les « effets pervers » de la surveillance ?

Est-ce que développer le chiffrement consiste à répondre à une escalade par une autre escalade, ou à rétablir un équilibre ? Ou les deux ? Ou ça dépend comment, et jusqu’où ?

Qu’est-ce qui a le coût le plus élevé, sur le plan politique, pour une société : l’inconditionnalité du secret cryptographique, ou la transparence totale de la surveillance généralisée ?

Ceux qui savent se protéger en ligne, mais qui pensent que la démocratisation des outils cryptographiques pourrait poser problème, sont-ils prêts à y renoncer personnellement ?"

http://www.techn0polis.net/2013/11/11/politique-du-chiffre/

MAJ du 8 décembre 2013 : à propos d’équilibre : Topologie de l'équilibre ? http://blogveilleflorencemeichel.blogspot.co.uk/

MAJ du 12 decembre 2013

- adoption de la loi de programmation militaire en France http://www.lemonde.fr/international/article/2013/12/10/adoption-definitive-de-la-controverse-loi-de-programmation-militaire_3528927_3210.html

- "Selon l'avocat Alain Bensoussan, la loi amène plus de clarté à des pratique déjà existantes : ""cette loi est un véritable mieux par rapport à la situation actuelle. Le processus est bien plus transparent et permet une traçabilité de la surveillance". "Le cadre juridique actuel est très complexe, plusieurs textes s'y télescopent, comme le droit des télécoms ou la loi informatique et libertés", précise-t-il." http://www.metronews.fr/high-tech/loi-de-programmation-militaire-un-mieux-par-rapport-a-la-situation-actuelle/mmlk!sX53yemoJCGRs/

- Pour Benoit Thieulin (pres CNNum - France) : "la LPM tente vraisemblablement de régulariser un certain nombre de pratiques avérées par les services de renseignements français (...) ce texte ajoute des procédures et fusionne des régimes éclatés entre plusieurs lois. On ne peut pas dire qu’il soit dépourvu d’efforts de vouloir encadrer davantage certaines pratiques. Sauf que les enjeux juridiques entremêlés de dimensions très technologiques rendent très difficile la compréhension de l’impact réel de cet article 13." http://www.cnnumerique.fr/itv-de-benoit-thieulin-dans-mediapart-nous-pouvons-basculer-dans-une-societe-de-surveillance-totale/

MAJ du 17 janvier 2014 : Premiers pas vers une réforme de la NSA, à la recherche d'un équilibre .... à suivre http://www.huffingtonpost.com/2014/01/17/obama-nsa-speech_n_4618240.html?ncid=edlinkusaolp00000003

Un peu perplexe à la lecture de ce passage : "a number of countries, including some who have loudly criticized the NSA, privately acknowledge that America has special responsibilities as the world's only superpower; that our intelligence capabilities are critical to meeting these responsibilities; and that they themselves have relied on the information we obtain to protect their own people."

MAJ du 1 février 2014 : Cameron says he failed to make case for mass surveillance after Snowden leaks

" David Cameron has admitted he had failed to make the case for mass surveillance of communications data following revelations by the former National Security Agency contractor Edward Snowden. In a two-hour session in front of the select committee on national security strategy, the prime minister said that after the next election parliament would need to develop a cross-party consensus in favour of fresh legislation to modernise the way the intelligence services and police monitored communications data. (...)

"That is a real problem for keeping people safe. At the start of the next parliament, we have got to build a cross-party case for legislation to deal with this." He said the government should take civil liberties concerns seriously but get them in proportion." http://www.theguardian.com/politics/2014/jan/30/cameron-failed-mass-surveillance-snowden-communication-laws?CMP=twt_fd

==> Décision de justice de l'IPT du 6 février 2015 http://www.judiciary.gov.uk/wp-content/uploads/2015/02/liberty-v-fco.pdf

"23. We would accordingly make a declaration that prior to the disclosures made and referred to in the Tribunal's Judgment of 5 December 2014, the regime governing the soliciting, receiving, storing and transmitting by UK authorities of private communications of individuals located in the UK, which have been obtained by US authorities pursuant to Prism and/or (on the Claimants' case) Upstream, contravened Articles 8 or 10 ECHR, but now complies."

MAJ du 20 juin 2014 : House votes 293-123 to cut funding for NSA spying on Americans

"In a surprising vote late Thursday night, a strong majority of the House of Representatives voted to cut funding to NSA operations that involve warrantless spying on Americans, or involve putting hardware or software "backdoors" into various products. The amendment to a defense appropriations bill was offered by Reps. James Sensenbrenner (R-WI), Zoe Lofgren (D-CA), and Thomas Massie (R-KY), passed 293-123 (...) The amendment still has to be approved by the Senate in order to take effect in 2015."

http://arstechnica.com/tech-policy/2014/06/house-votes-293-123-to-cut-funding-for-nsa-spying-on-americans-building-backdoors/

MAJ du 19 novembre 2014 : About USA Freedom Act, "NSA reform will likely be delayed until 2015, when the provision of the Patriot Act that authorizes the call tracking program sunsets at the end of May." http://www.huffingtonpost.com/2014/11/18/nsa-reform-senate_n_6181548.html

MAJ du 17 avril 2015 et du 29 juillet 2015 : En France, les discussions parlementaires accompagnant l'étude du projet de loi sur le renseignement mettent en exergue ce dont nous prenions conscience collectivement, à savoir que le gouvernement veut, en légiférant, donner aux pratiques existantes un statut de légalité. (gouvernance algorithmique ?)

"ces méthodes étaient déjà couramment utilisées, mais sans que cela soit prévu par la loi, au risque de fragiliser l’action des services. Anticipant des critiques sur de possibles atteintes à la vie privée et au secret des correspondances, le gouvernement met en avant le rôle d’une nouvelle autorité administrative indépendante, qui sera chargée de contrôler « la proportionnalité » des moyens employés au regard de la menace encourue." http://www.lemonde.fr/societe/article/2015/03/17/le-renseignement-ne-sera-plus-hors-la-loi_4595030_3224.html?utm_source=dlvr.it&utm_medium=twitter#xtor=RSS-3208

Je pense que je vais clore ce billet en laissant le mot de la fin à Maitre Eolas et au conseil constitutionnel, non pas que je ne m'intéresse plus au sujet, bien au contraire, mais je me dis que nous sommes arrivés à un tournant : Indéniablement, les choses ne seront plus jamais comme avant...en tant que réseaux apprenants, nous avons appris à comprendre dans quels environnement nous étions entrain d'évoluer et d'une certaine manière, les politiques ont appris qu'ils ne pouvaient/pourront plus l'ignorer. Il est probable que ce projet de loi fasse l'objet de nombreux recours mais, quoiqu'il en soit, les réseaux apprenants au sens large ont appris à apprendre.

"Le Conseil constitutionnel avait été saisi par le chef de l’Etat et par le président du Sénat, après l’adoption définitive de la loi le 24 juin.

La loi sur le renseignement, fortement

décriée, entend donner un cadre aux pratiques des services de

renseignement, rendant légales certaines d’entre elles qui, jusqu’à

présent, ne l’étaient pas.

Le Conseil constitutionnel a validé jeudi 23 juillet l’essentiel de la loi sur le renseignement, dont les très controversées « boîtes noires », ouvrant ainsi la voie à la promulgation de la loi.

Trois dispositions ont cependant été censurées, dont une qui devait permettre aux services de renseignement, en cas « d’urgence opérationnelle »,

de déroger à l’autorité du premier ministre. Mais aussi de se passer de

l’avis de la Commission nationale de contrôle des techniques de

renseignement (CNCTR), mise en place par cette loi. « Une atteinte manifestement disproportionnée au droit au respect de la vie privée et au secret des correspondances », selon le communiqué du Conseil constitutionnel."

L’institution a rejeté une autre disposition relative aux mesures de surveillance internationale, jugeant ses contours trop flous – le texte ne définissait « ni les conditions d’exploitation, de conservation et de destruction des renseignements collectés (…), ni celles du contrôle par la CNCTR ». Le Conseil constitutionnel a par ailleurs censuré une troisième disposition, moins importante, relative au financement de la CNCTR, car elle relève, selon lui, de la loi de finances." http://www.lemonde.fr/pixels/article/2015/07/23/le-conseil-constitutionnel-censure-trois-articles-de-la-loi-sur-le-renseignement_4696112_4408996.html

L’institution a rejeté une autre disposition relative aux mesures de surveillance internationale, jugeant ses contours trop flous – le texte ne définissait « ni les conditions d’exploitation, de conservation et de destruction des renseignements collectés (…), ni celles du contrôle par la CNCTR ». Le Conseil constitutionnel a par ailleurs censuré une troisième disposition, moins importante, relative au financement de la CNCTR, car elle relève, selon lui, de la loi de finances." http://www.lemonde.fr/pixels/article/2015/07/23/le-conseil-constitutionnel-censure-trois-articles-de-la-loi-sur-le-renseignement_4696112_4408996.html

Commentaires

Tout à fait d'accord. L'apparition de nouveaux subsymboles s'accompagne (immédiatement ou après un certain délai) de computation des précédents symboles. Et c'est cette notion de complémentarité qui génère des designs de plus en plus équilibrés : le nouveau qui emerge consolide l'existant et le complète !!